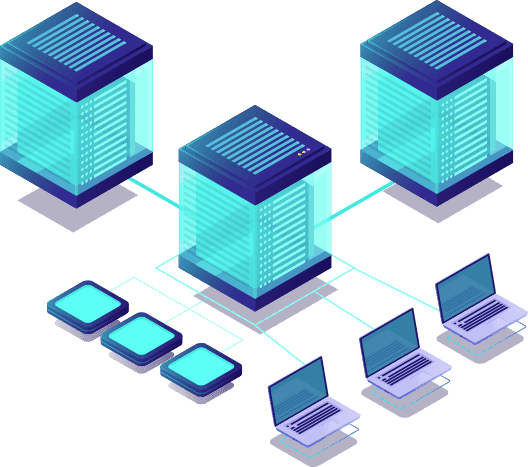

Las redes virtuales de este tipo se definen dentro del equipo que actúa como hipervisor y se comunican con el exterior a través de las interfaces de red físicas de este equipo, utilizando el resto de elementos físicos o lógicos de la red donde se ubique el hipervisor: switches, routers, redes físicas, vlans, cortafuegos, etc. En cada hipervisor hay definida una o varias redes virtuales y éstas son gestionadas de forma independiente unas de otras.

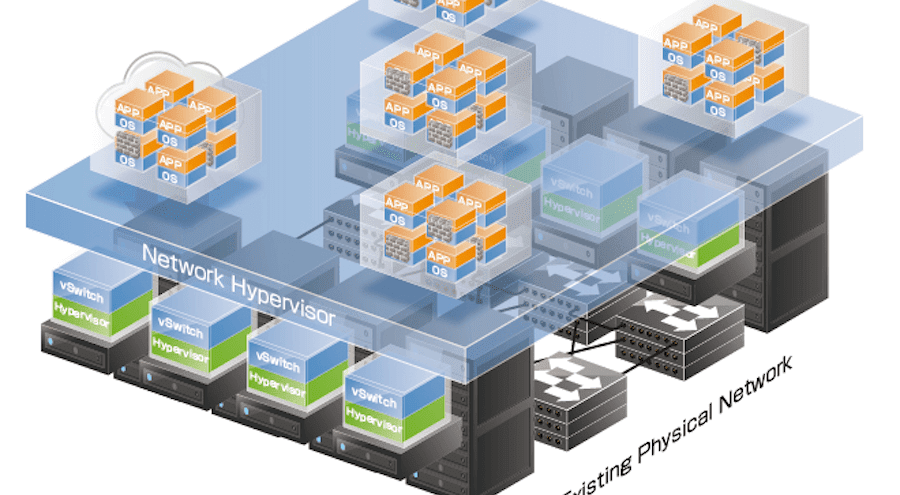

Al aprovechar la optimización de la red basada en la nube y las soluciones de distribución de aplicaciones, su empresa podrá:

- Reducir los costes de TI gracias a la descarga de tráfico de su infraestructura de origen y a la reducción de las demandas en el servicio de asistencia.

- Aumentar los ingresos al ofrecer una mejor experiencia de aplicaciones web a sus clientes y partners.

- Aumentar la productividad de los empleados al reducir el tiempo de inactividad de las aplicaciones y al acelerar la distribución de aplicaciones a los empleados remotos o móviles.

- Mejorar la visibilidad en el rendimiento de aplicaciones, lo que incluye la supervisión del usuario final y análisis de vídeo avanzados.

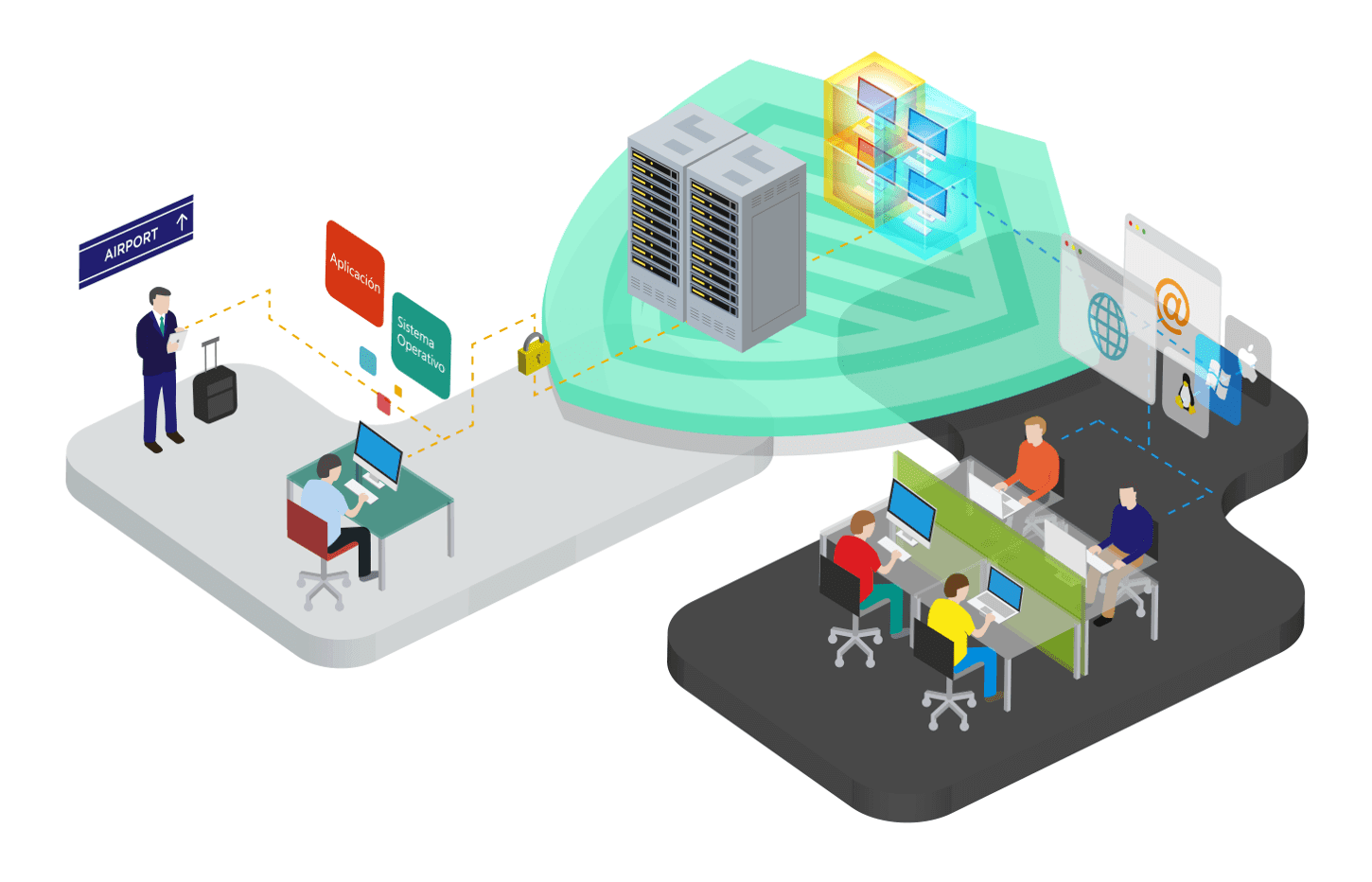

La seguridad perímetral corresponde a la integración de elementos y sistemas, tanto electrónicos como mecánismos, para la protección de perímetros físicos, detección de tentativas de intrusión y/o disuasión de intrusos en instalaciones especialmente sensibles.

También son clasificados dependiendo del medio de detección:

- Sistemas Perimetrales Abiertos: Los que dependen de las condiciones ambientales para detectar. Como ejemplo, la video vigilancia, las barreras infrarrojas y las barreras de microondas. Esta característica provoca falsas alarmas o falta de sensibilidad en condiciones ambientales adversas.

- Sistemas Perimetrales Cerrados: Los que no dependen del medio ambiente y controlan exclusivamente el parámetro de control. Como ejemplo, los históricos cables microfónicos, la fibra óptica y los piezo-sensores. Este tipo de sensores suele ser de un costo más elevado.